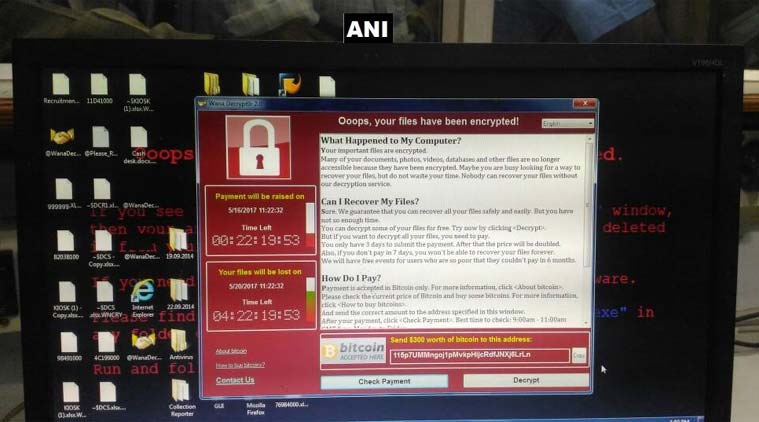

Il ransomware WannaCry – che ha infettato i computer di tutto il mondo nel corso dello scorso weekend – potrebbe essere nato in Corea del Nord.

WannaCry, il ransomware che davvero sta facendo piangere centinaia di migliaia di persone nel mondo e anche in Italia arriva probabilmente dalla Corea del Nord.

I ricercatori della Cybersecurity hanno comunicato che il ransomware WannaCry – che ha infettato i computer di tutto il mondo nel corso dello scorso weekend – sia stato sviluppato utilizzando lo stesso codice utilizzato per l’hack di Sony Pictures avvenuto nel 2014, facendo sollevare l’ipotesi che si tratti di hacker che hanno stretti contatti con la Corea del Nord.

Indice dei contenuti

Le indagini su WannaCry

Gli investigatori hanno inoltre affermato di aver rilevato un codice simile a quello utilizzato da una rete oscura della criminalità informatica, implicata nell’attacco di Sony, ovvero il gruppo Lazarus, anche se è stato sottolineato che saranno necessarie ulteriori indagini per confermare questa ipotesi.

Neutralizzare WannaCry

Sia i ricercatori del settore privato che gli investigatori governativi hanno cercato di neutralizzare le nuove versioni di WannaCry “potenzialmente criminali o appartenenti a stati nazionali stranieri” secondo quanto dichiarato da Tom Bossert, il consigliere della sicurezza nazionale di Trump.

I funzionari della sicurezza di tutto il mondo hanno espresso sollievo nel momento in cui la diffusione del virus sembrava essersi arrestata. Nel momento in cui il ransomware ha congelato i file, infatti, era già stato richiesto un riscatto a centinaia di migliaia di computer in almeno 150 paesi, inclusi gli Stati Uniti.

Il Ransomware WannaCry è sttao rubato

Il virus – sviluppato e poi rubato all’Agenzia Nazionale per la Sicurezza Nazionale statunitense – che si avvale di una vulnerabilità di Windows, sembrava essere il lavoro di nuovi hacker, secondo quanto hanno detto gli esperti. In termini economici si tratta di un attacco minore (nonostante la vastità di dispositivi colpiti) in quanto finora sembra che i riscatti raccolti si aggirino attorno ai 50.000 dollari.

Al centro dell’attacco il gruppo Lazarus

Ma le rivelazioni che evidenziano le somiglianze con gli attacchi precedenti lanciati dal gruppo Lazarus hanno spinto verso una nuova valutazione. I ricercatori di Kaspersky hanno definito questa scoperta come “l’indizio più significativo relativo alle origini di WannaCry “. Nel frattempo, altri investigatori stanno esaminando la possibilità di collegamenti con Lazarus.

“Nonostante questi risultati non indichino un legame definitivo tra Lazarus e WannaCry, crediamo che ci siano connessioni sufficienti per giustificare ulteriori indagini”, ha spiegato la società di sicurezza Symantec nella sua analisi del virus. La Symantec ha dichiarato di aver identificato “la presenza di strumenti utilizzati esclusivamente da Lazarus su macchine già colpite da versioni precedenti di WannaCry “.

WannaCry dalla Corea in tutto il mondo

Il gruppo Lazarus è stato collegato a una serie di cyber-attacchi aggressivi che risalgono almeno al 2009, destinati principalmente a obiettivi in Corea del Sud e negli Stati Uniti, ma anche tra istituzioni finanziarie in Polonia e nel Bangladesh.

Il gruppo Lazarus è stato collegato all’hack di dati subito da parte della Sony, che includeva email dei dipendenti, informazioni sugli stipendi dei dirigenti e copie di film prodotti dalla Sony che non erano ancora state rilasciate. Alcuni di questi dati sono stati pubblicati online, proprio in concomitanza del lancio – da parte dell’azienda – di un film particolarmente critico sulla Corea del Nord.

Quanto hanno incassato i creatori di WannaCry?

“Crediamo che il gruppo Lazarus sia molto esteso e che lavori principalmente sulle operazioni di infiltrazione e spionaggio” hanno dichiarato gli analisti di Kaspersky dopo l’episodio Sony. “Chiaramente le operazioni del gruppo si estendono in tutto il mondo”.

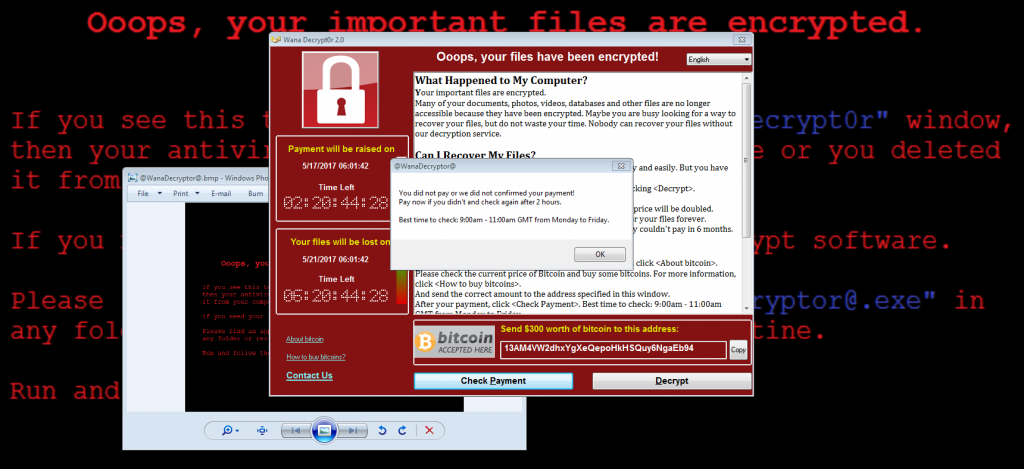

I pagamenti dei riscatti raccolti fino ad ora, forniscono indizi aggiuntivi. A causa del modo in cui funzionano sia bitcoin che il denaro elettronico, i pagamenti sono pubblici, e ciò permette ai funzionari e ai ricercatori di controllare i conti digitali sui quali vengono depositati i pagamenti delle vittime, consentendo di calcolare quanti soldi siano stati pagati. Per Wannacry si è calcolato poco più di 50.000 dollari al momento Ma scoprire chi ci sia dietro a questi conti è ben più difficile.

Si stanno diffondendo nuova varianti di Wannacry Italia

Sono state riscontrate nuove varianti del virus, ma finora nessuna di queste nuove versioni ha avuto un grande effetto, ma i funzionari della sicurezza rimangono vigili.

“Solo uno sembra aver ottenuto una trazione molto limitata”, ha dichiarato Costin Raiu, direttore del team globale di ricerca e analisi di Kaspersky. “Le altre varianti sembrano essere state patchate manualmente da soggetti sconosciuti e non sono stati creati dagli autori originali WannaCry”.

Nel Regno Unito, il servizio sanitario nazionale sembrava essere in gran parte tornato in funzione già lunedì. L’NHS ha detto che sette dei circa 50 trust NHS interessati, stessero ancora affrontando gravi problemi. Altri stavano segnalando altri problemi, di natura minore.

La società di cybersecurity cinese Qihoo 360 ha affermato che 29.372 istituti, tra cui uffici governativi, banche e ospedali sono stati infettati durante il fine settimana. L’agenzia francese di sicurezza digitale ANSII ha riferito che solo una manciata di organizzazioni è stata coinvolta.

Bossert, consigliere di sicurezza nazionale di Trump, ha detto ai giornalisti che era stato riscontrato “un numero limitato di parti interessate negli Stati Uniti, tra cui la FedEx” comunicano che il numero di computer colpiti da hack in tutto il mondo fosse salito a 300.000 già lunedì.

La Renault ha comunicato di aver interrotto la produzione in alcune delle sue fabbriche in Francia e in Slovenia per via del virus. In Germania, i passeggeri ferroviari hanno pubblicato immagini su Twitter delle schermate di partenza e di arrivo presso l’operatore ferroviario tedesco Deutsche Bahn, mostrando il segnale rosso WannaCry.

In un’intervista all’Agence France-Presse, il portavoce dell’Europol Jan Op Gen Oorth ha dichiarato “Il numero delle vittime sembra non essere aumentato e finora la situazione sembra essere stabile in Europa, il che rappresenta un successo. Sembra che durante il weekend gli addetti alla sicurezza Internet abbiano svolto il proprio compito al meglio, gestendo tempestivamente gli aggiornamenti del software di sicurezza”.

Nessuno al sicuro: Colpito anche un ministro di Putin

Il presidente russo Vladimir Putin, il cui ministro dell’interno è stato dichiarato vittima degli attacchi, ha accusato gli Stati Uniti di aver creato il ransomware, per poi aggiungere “Siamo consapevoli che questi virus creati dai servizi segreti, possano danneggiare i propri autori e creatori”.

Putin ha ricordato che la Russia aveva invitato i funzionari dell’amministrazione Obama “ad esaminare le questioni della sicurezza” al fine di sviluppare un accordo intergovernativo. E Putin prosegue “Purtroppo la nostra proposta è stata respinta e la precedente amministrazione ha dichiarato di essere pronta a tornare alla nostra proposta, ma niente è stato fatto in pratica”.

La Russia è stata accusata di aver guiato degli hacker al fine di influenzare l’esito delle elezioni presidenziali degli Stati Uniti del 2016.

Europol: Wannacry è un attacco senza precedenti

L’Europol ha descritto l’attacco WannaCry come “senza precedenti”.

Le nuove varianti del virus emerse sembravano inefficaci perché fatte rapidamente. I ricercatori rimangono in allerta nei confronti di versioni più sofisticate che potrebbero sfruttare al meglio le restanti vulnerabilità.

Diversi governi, agenzie di sicurezza e società di ricerca hanno invitato gli utenti a non pagare i riscatti per paura che possano ispirare altri attacchi. Tuttavia, non è chiaro se coloro che avevano provveduto al pagamento avessero ricevuto il ripristino dell’accesso o meno.

Cosa dice Microsoft su WannaCry

La Microsoft, durante il fine settimana, ha sollecitato i propri clienti ad essere più aggressivi, invitandoli ad installare la patch di sicurezza che aveva rilasciato qualche settimana fa. Ma la realtà rimane che milioni di macchine sono probabilmente in esecuzione su versioni precedenti del suo ultimo sistema operativo Windows, o mancano di risorse di sofisticazione organizzativa per poter installare la patch attraverso il loro web dei sistemi IT che risulta di difficile fruizione.

Proteggersi da Wannacry: basta una patch

“Il fatto che così tanti computer restino vulnerabili due mesi dopo il rilascio di una patch, illustra a pieno questo aspetto” ha scritto Brad Smith, presidente di Microsoft, “Poiché i cyber-criminali diventano sempre più sofisticati nelle loro azioni, non è possibile che i clienti si possano proteggere dalle minacce se non aggiornano i loro sistemi”.

Nel Regno Unito il segretario sanitario Jeremy Hunt è stato avvertito già la scorsa estate sul fatto che le organizzazioni del servizio sanitario nazionale fossero a rischio di cyber-attacchi. Una valutazione compiuta su un campione di 60 ospedali aveva portato a ritenere che un potenziale cyberattack stava diventando sempre più probabile in particolare da quando l’NHS si è spostato sempre dalla documentazione cartacea ai file digitali.

Tutta colpa di Windows?

In una relazione di luglio presentata ad Hunt si affermava che “Gli hardware e i software informatici che non possono più essere supportati andavano sostituiti urgentemente”. E sin dal 2014, il governo ha caldeggiato la NHS affinché aggiornassero rapidamente i propri sistemi ed evitassero i continuare ad usare Windows. Eppure sembra che molti di questi allarmi non siano stati presi in considerazione.

Il governo britannico ha annunciato che convocherà una task force di emergenza per discutere del cyberattack.