Crash Override: il malware che ha fermato l’elettricità in Ucraina

Crash Override: una settimana prima dell’ultimo Natale, attorno alla mezzanotte, un gruppo di hacker ha colpito una stazione di trasmissione elettrica a nord della città di Kiev, oscurando una parte della capitale ucraina per un equivalente di un quinto della totale potenza cittadina erogata. Il blackout è durat circa un’ora e ha comportato gravi conseguenze. Crash Override il malware che ha provocato un balckout Ma ora i ricercatori che si occupano di cybersecurity hanno trovato...

Sicurezza IT, il futuro è sempre più machine learning

Uno studio Trend Micro rivela che i responsabili IT italiani sono attratti da strumenti di sicurezza avanzata come il machine learning e l’analisi del comportamento. L’85% ritiene che questi tool siano efficaci per bloccare le minacce informatiche e più di tre quarti (77%) dichiara di utilizzarli già, mentre l’88% inizierà a farlo nei prossimi 12-18 mesi. L’88% dei responsabili IT italiani (76% a livello globale) prevede che le tecniche di sicurezza avanzate renderanno sempre...

Illumio, specialista in sicurezza segmentata, raccoglie $ 125M

Illumio, una startup che fornisce servizi di data center e cloud security – e che si occupa di monitoraggio e protezione delle singole applicazioni e dei processi all’interno di una rete aziendale segmentandoli – annuncia che ha raccolto 125 milioni di dollari grazie ad un nuovo ciclo di finanziamenti. Ha espresso l’intenzione di utilizzare i fondi per espandersi in tre settori: lo sviluppo delle imprese, la R & S e il supporto ai clienti. I numeri di Illumio La serie D è stata...

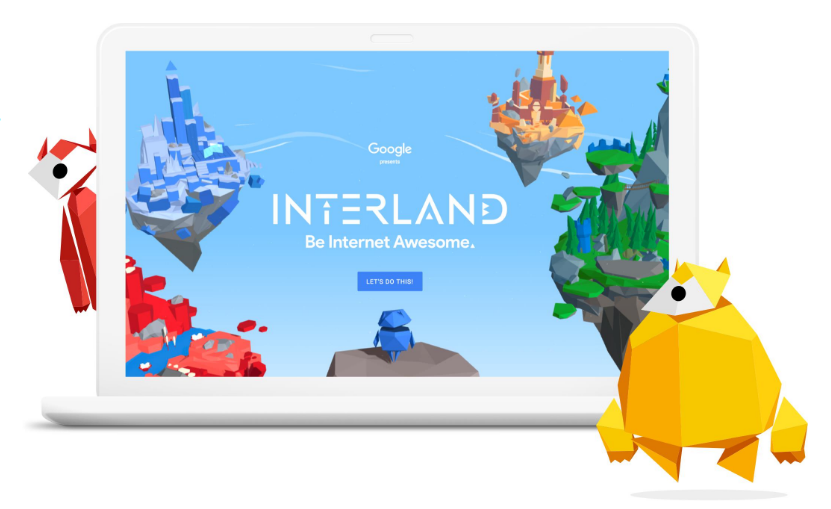

Be Awesome Internet: Google insegna ai giovani la sicurezza online

A Mountain View, in California, Google sta portando avanti una campagna educativa per insegnare ai bambini pre-adolescenti a proteggersi dalle truffe, dai predatori che dilagano nella Rete e da molti altri problemi. Il programma si chiama Be Awesome Internet. Be Awesome Internet Al fine i realizzare un progetto valido, Google ha coordinato il programma grazie alla collaborazione intercorsa con diversi gruppi di sicurezza online, tra cui il Family Online Safety Institute, l’Internet Keep Safe...

Password e autenticazione a due fattori: il pericolo sei tu

Hai creato una password forte, hai tenuto d’occhio i collegamenti e hai abilitato l’autenticazione a due fattori, cosa potrebbe andare storto adesso che tutto è stato fatto a regola d’arte in materia di sicurezza? C’è un unico fattore critico: “tu”. Come dimostra la relazione dell’NSA sugli sforzi da parte dei russi di violare i computer dei funzionari statunitensi prima delle elezioni presidenziali del 2016, siamo noi stessi – molto più spesso di quanto si...

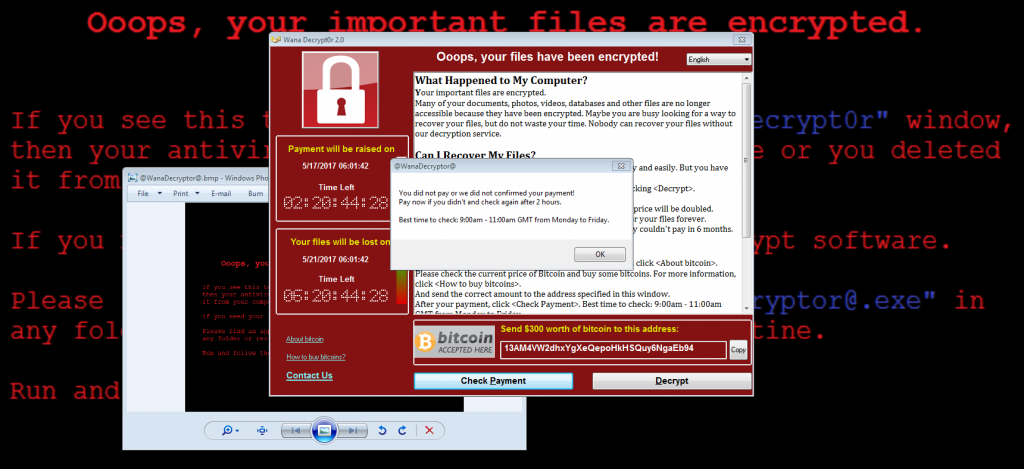

Ransomware WannaCry, perché deve farci riflettere sulle backdoor

L’attacco Ransomware WannaCry – che ha colpito di venerdì, ma che è stato contenuto in modo relativamente rapido – è riuscito ad infettare almeno 200.000 computer. Il software ha usato un difetto nel codice del sistema operativo Windows che sia Microsoft che altri hanno dichiarato sia stato sottratto all’Agenzia per la Sicurezza Nazionale, che si ritiene fosse del cyber-arsenale statunitense. Ransomware WannaCry, basta alle backdoor Gli esperti di privacy dicono che questo...

Le aziende accumulano Bitcoin per paura di nuovi attacchi ransomware

L’attacco più recente, conosciuto come WannaCry, ha tenuto ostaggio di centinaia di migliaia di file nell’attesa del pagamento di un riscatto da circa $ 300 o $ 600 via Bitcoin, la valuta digitale sempre più popolare. Attualmente molte aziende stanno facendo scorta di denaro digitale a causa dell’incremento dei ransomware, secondo quanto dichiarato dagli esperti di cyber-security e dalle stesse aziende. La corsa ai Bitcoin per pagare i futuri ransomware “È uno degli strumenti...