da Francesco Marino | 10 Giu 2026 | Cyber Security

Molti hanno sempre pensato che la piccola impresa avesse piccoli problemi di sicurezza; non è così, oggi questa idea è semplicemente molto lontana dalla realtà. Ransomware, furto di identità, phishing potenziato dall’intelligenza artificiale: l’arsenale delle minacce è identico per chiunque, dal grande gruppo industriale allo studio con cinque dipendenti. Cambia, però una sola variabile, ovvero la capacità di rispondere rapidamente. Gianluca Pareschi, Partner Account Manager di Cisco, lo...

da Francesco Marino | 9 Giu 2026 | Hardware & Software, Tech-News

Il Nextcloud Summit 2026 affronta una domanda fondamentale: la sovranità digitale, di cui tutti parlano, si può davvero realizzare su larga scala? A rispondere due voci complementari, una sul piano politico e una dalla trincea operativa. Sachiko Muto, Chair di OpenForum Europe, racconta vent’anni di battaglie a Bruxelles; Benoît Piédallu, project manager del Ministero francese dell’Istruzione, racconta cosa significa portare un milione e duecentomila persone su software libero....

da Francesco Marino | 9 Giu 2026 | Hardware & Software, intelligenza artificiale

Il Nextcloud Summit 2026 è un evento diverso, non solo si sono presentate 600 persone, ma si sente un ambiente diverso, non la solita convention di una azienda IT, ma una community che si ritrova, animata anche da valori comuni su privacy e sovranità digitale. C’è un’aria di soddisfazione che anima le chiacchiere, chi è qui si è focalizzato sulla sovranità digitale per anni e oggi la sovranità digitale ha smesso di essere una materia da reparto IT. È la seconda edizione del summit...

da Francesco Marino | 2 Giu 2026 | Hardware & Software, intelligenza artificiale

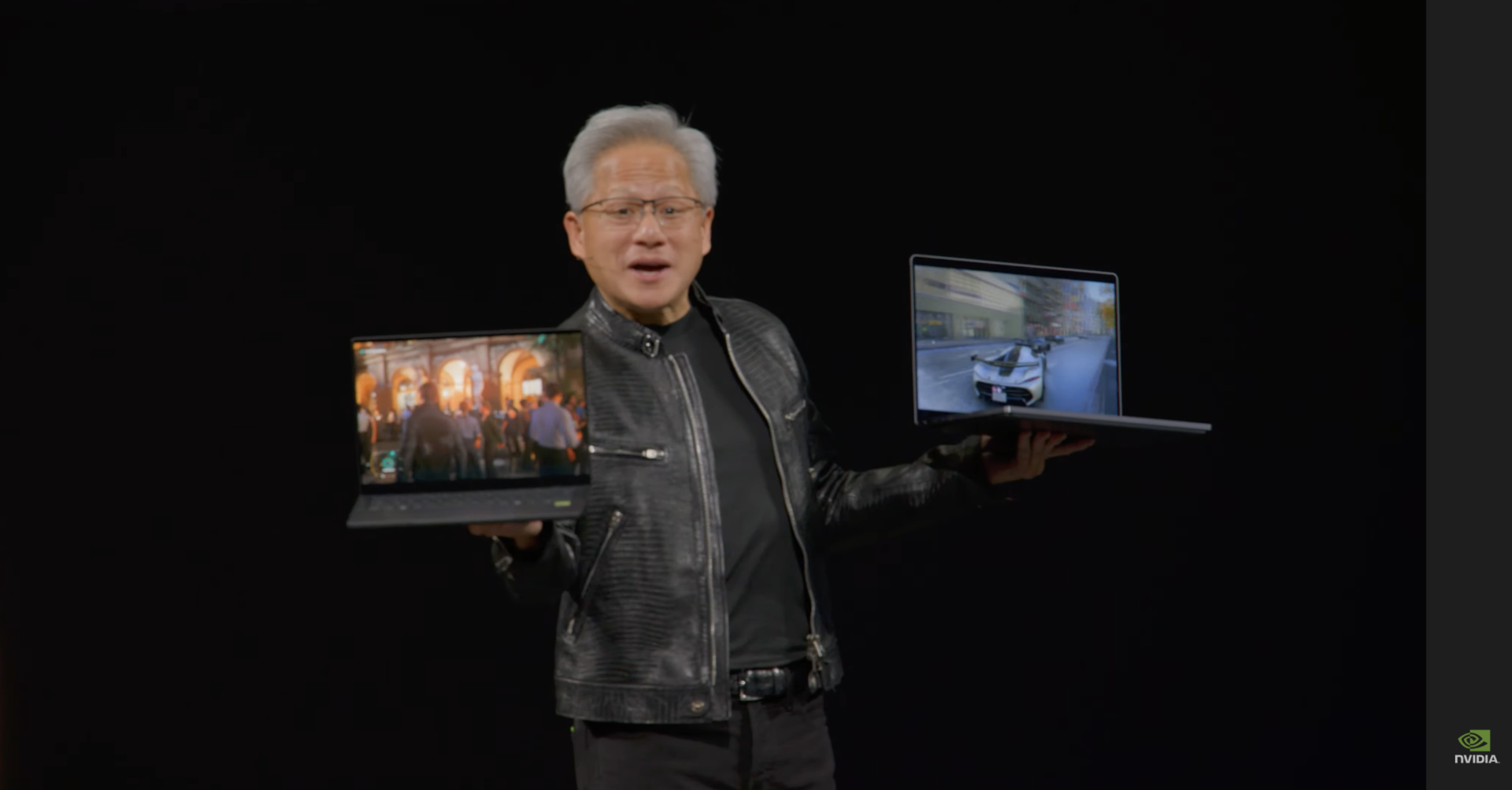

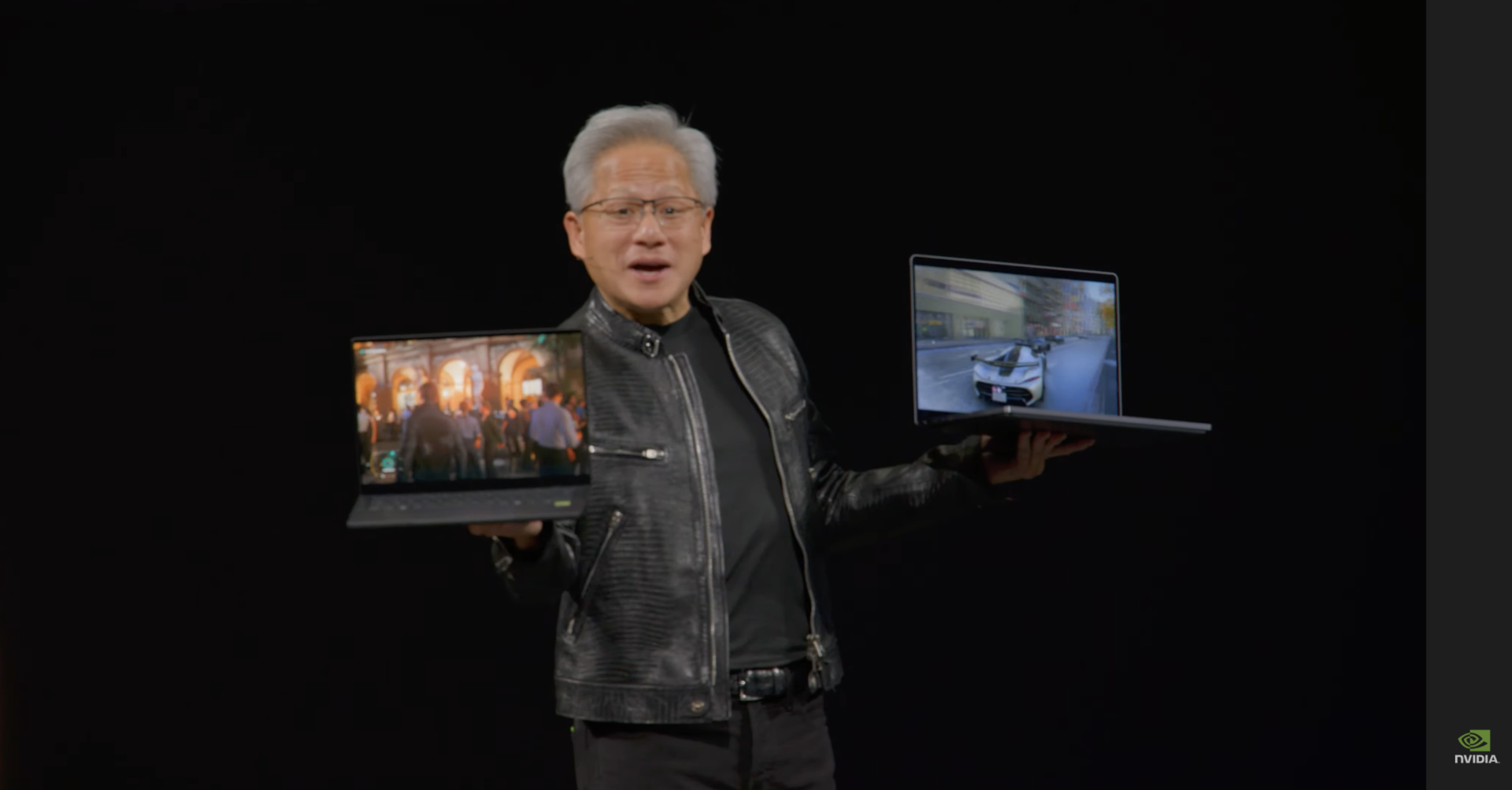

Nvidia ha presentato Nvidia RTX Spark, il suo primo superchip costruito per il personal computer, durante il keynote di Jensen Huang al GTC di Taipei, lunedì 31 maggio. RTX Spark è un system-on-chip che monta una GPU Blackwell e una CPU Grace a 20 core sullo stesso package, con 128 GB di memoria unificata e un petaflop di calcolo AI; arriverà in autunno su oltre trenta portatili e dieci desktop Windows firmati ASUS, Dell, HP, Lenovo, Microsoft Surface e MSI. La Borsa ha capito subito il senso...

da Francesco Marino | 31 Mag 2026 | intelligenza artificiale, Tech-News

Magnifica Humanitas, la magnifica umanità… creata da Dio si trova oggi di fronte ad una scelta decisiva: innalzare una nuova torre di Babele o edificare la città dove Dio e l’umanità abitano insieme. Il 25 maggio, nell’Aula del Sinodo, accanto ai cardinali, in mezzo alle toghe nere, alle papaline rosse e porpora per la promulgazione dell’enciclica “Magnifica Humanita” c’era anche un ateo, Christopher Olah, cofondatore di Anthropic e responsabile della ricerca, quello che prova a...

da Francesco Marino | 29 Mag 2026 | Hardware & Software

Il notebook aziendale è cambiato per sempre, non solo oggi ospita nuove tecnologie, ma propone un nuovo modello di utilizzo. Con l’ingresso della NPU, l’unità di calcolo dedicata alle operazioni di intelligenza artificiale, il PC è in grado di svolgere nuove attività e di presentarsi come un partner essenziale per la produttività aziendale. Ci sono quattro direttrici principali in cui si sviluppano i vantaggi dell’AI locale. Latenza e reattività. Un modello che gira sulla NPU risponde in...

da Francesco Marino | 25 Mag 2026 | intelligenza artificiale

I modelli generativi catturano l’attenzione, sono la ruota di pavone di questa tecnologia, ma lo strato sotto fa il lavoro. Quello strato si chiama infrastruttura dati, ed è il muro contro cui le imprese italiane incappano quando si accorgono che l’AI non funziona davvero finché i dati non sono pronti, governati, accessibili agli algoritmi senza viaggi inutili (e volte pericolosi) nel cloud pubblico. Computer Gross ha annunciato un Competence Center dedicato a IBM Fusion, il primo...

da Francesco Marino | 25 Mag 2026 | Cyber Security, Hardware & Software

Sbagliando si impara, o si dovrebbe. Per anni il concetto di sicuro by design è stato invocato come principio guida e poi accantonato nell’urgenza di andare in produzione. AI offre l’occasione di non ricadere nella stessa trappola: questa volta il costo dell’errore sarebbe ancora più grave. L’architettura prima di tutto La domanda nei dipartimenti IT non è se adottare l’AI (questo non si discute), ma come farlo senza compromettere la tenuta dell’intera...

da Francesco Marino | 24 Mag 2026 | intelligenza artificiale, Tech-News

Il 7 marzo 2026, alle 12 e 44 del pomeriggio californiano, Caitlin Kalinowski pubblica su X un post di poche righe che scuote l’industria dell’intelligenza artificiale: “Mi sono dimessa da OpenAI”. Sotto, la frase che diventerà la cifra della sua scelta: l’AI ha un ruolo importante nella sicurezza nazionale, ma la sorveglianza degli americani senza controllo legale e le armi autonome senza autorizzazione umana sono linee che meritavano più attenzione di quanta ne...