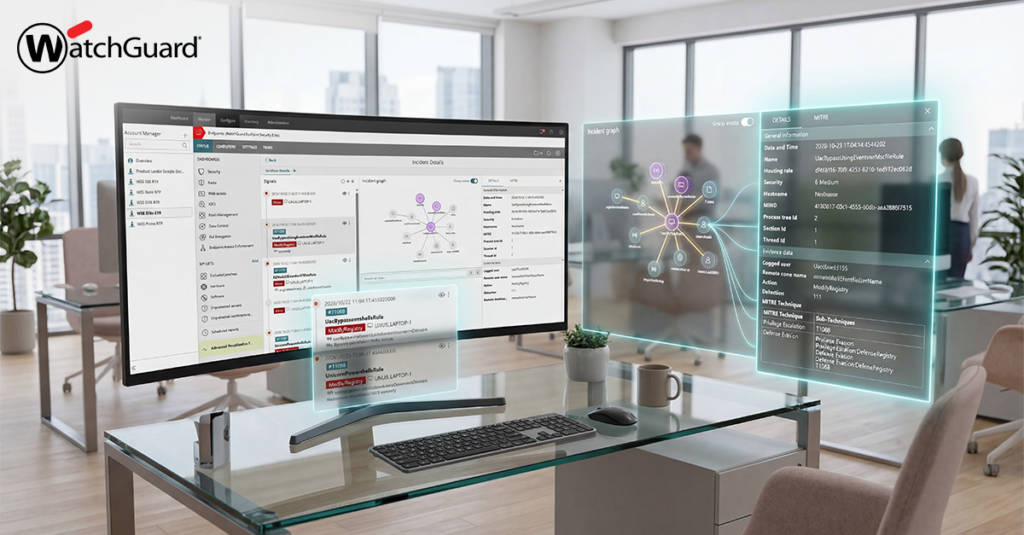

Protezione avanzata, complessità ridotta: la rivoluzione dell’EDR moderno

Per anni il mercato della sicurezza degli endpoint è rimasto intrappolato in un modello poco sostenibile. Da una parte soluzioni di base come antivirus ed EPP, accessibili ma sempre meno efficaci contro minacce evolute. Dall’altra piattaforme EDR avanzate, potenti ma spesso troppo complesse e costose, pensate per organizzazioni con team SOC strutturati. Nel mezzo, la realtà quotidiana di PMI e Managed Service Provider (MSP): ambienti distribuiti, superfici d’attacco in crescita e risorse...

Fed e Tesoro avvisano le banche: l’AI apre nuove falle e mette a rischio il sistema finanziario

Quando la Federal Reserve e il Dipartimento del Tesoro degli Stati Uniti convocano insieme i CEO delle principali banche mondiali per un avvertimento, non lo fanno per discutere scenari ipotetici; lo fanno perché qualcosa ha già attraversato la soglia del rischio teorico ed è entrato nel perimetro di ciò che può accadere, con una velocità e una scala che i modelli tradizionali di difesa non sono stati progettati per affrontare. Il messaggio ai vertici di Wall Street non riguardava...

Sloply, il malware che nessuno può riconoscere: arriva il malware agentico

I ricercatori di IBM X-Force hanno scoperto qualcosa che aspettavano da tempo: un malware probabilmente generato da un modello linguistico di grandi dimensioni, usato in un attacco ransomware vero. Non in laboratorio, non in una simulazione: un’intrusione contro un’azienda reale.C’è un malinteso che circola nelle sale riunioni e nei SOC di mezza Italia. Suona così: il malware sta diventando più intelligente. Sbagliato. Il malware sta diventando più veloce da scrivere, che è peggio. Perché un...

Palo Alto Networks Ignite on Tour Milano 2026: la cybersecurity diventa il motore dell’innovazione

Palo Alto Networks ha messo in scena Ignite on Tour Milano e ha ribaltato un’intera giornata intorno a un’idea che fino a poco tempo fa sarebbe suonata provocatoria: la cybersecurity non serve più solo a proteggere il business, serve a farlo crescere. La sicurezza informatica come volano competitivo, come leva di trasformazione, come condizione senza la quale nessuna azienda può permettersi di innovare davvero. Alle Cavallerizze del Museo Nazionale della Scienza e della Tecnologia...

Dalla sovranità del dato all’AI nel SOC: la visione del Gruppo E

In pochi anni la sovranità digitale è passata da tema teorico a priorità concreta di governo del business. Non è più materia da convegno, ma una dimensione che incide su competitività, reputazione e continuità operativa. Per la BU Infosec del Gruppo E, la sovranità è un modello operativo fondato su quattro pilastri. Consapevolezza: conoscere per governare Il primo pilastro è la consapevolezza. «La sicurezza – afferma Giovanni Stilli, responsabile della BU Infosec del Gruppo E e socio di...

Dalla Cybersecurity reattiva alla gestione del rischio: la svolta di BlueIT

Tre piccole imprese su dieci rischiano, ogni giorno, di svegliarsi con tutti i sistemi bloccati e un messaggio di riscatto sugli schermi. Non è la trama di un thriller, è la realtà del panorama cyber italiano nel 2026. Eppure, per anni, la risposta del settore è rimasta invariata: un Security Operation Center in attesa dell’attacco e un vulnerability assessment semestrale. Una logica difensiva, troppo lenta per minacce che evolvono in minuti. BlueIT ha deciso di cambiare prospettiva. La...

Zyxel 2026: il ritorno alle origini che guarda al futuro della microimpresa e della cybersecurity

Zyxel ci ha abituato al fatto che non segue la corrente, ma ha sempre cercato di creare un proprio percorso innovativo, non solo nella tecnologia, ma anche nella proposta della strategia per il mercato italiano. Per il 2026 l’azienda ha scelto una parola apparentemente controcorrente: tornare alle origini. Valerio Rosano, Regional Director Zyxel Networks Italia & Iberia, ha ricordato come l’innovazione sia sempre stata parte integrante della visione aziendale: «Siamo stati precursori del...